Najbardziej znana nam metoda uwierzytelniania obejmuje nazwę użytkownika i hasło. Ale hasła stwarzają kilka problemów, nawet jeśli zastosujesz dobre praktyki higieny haseł.

Na początek nie jesteśmy dobrzy w zapamiętywaniu haseł, a jeszcze gorzej w tworzeniu silnych haseł. Po drugie, większość użytkowników ma tendencję do ponownego używania tego samego hasła dla wielu kont. Tak więc, jeśli jedno konto zostanie naruszone, pozostałe konta również są zagrożone.

Aby przeciwdziałać tym zagrożeniom, sugerujemy użycie sprzętowego klucza bezpieczeństwa. Ale przy tak wielu dostępnych kluczach bezpieczeństwa wybór właściwego może być trudny. Oto najlepsze klucze bezpieczeństwa, jakie mogliśmy znaleźć na rynku.

1. Seria YubiKey

Yubico jest liderem w branży, jeśli chodzi o sprzętowe klucze bezpieczeństwa. Firma oferuje klucze bezpieczeństwa, które są przeznaczone dla szerokiego grona użytkowników, od indywidualnych użytkowników domowych i programistów po firmy i duże przedsiębiorstwa. Niektóre popularne wersje YubiKey to:

YubiKey 5 NFC

YubiKey 5 NFC to kompaktowy, lekki i wytrzymały klucz, który jest kompatybilny z wieloma usługami, w tym Facebook, Google Chrome, Dropbox, LastPass i innymi. YubiKey 5 NFC obsługuje również wiele protokołów bezpieczeństwa, w tym OpenPGP, FIDO U2P, OTP i Smart Card.YubiKey C Bio

YubiKey C Bio to jeden z niewielu kluczy wyposażonych uwierzytelnianie biometryczne . Klucz przechowuje informacje biometryczne w osobnym bezpiecznym elemencie przy użyciu architektury trójukładowej. Możesz ustawić kod PIN i używać go, gdy biometria nie jest obsługiwana. Klucz jest dostępny w formatach USB-A i USB-C i obsługuje U2F i FIDO2. Niestety seria Bio nie działa z LastPass, co może być przełomem dla niektórych użytkowników.YubiKey 5 Nano

Jeśli szukasz kompaktowego, sprzętowego klucza bezpieczeństwa, to powinno być to. YubiKey 5 Nano jest dostępny w obudowach USB-A i USB-C i obsługuje różne protokoły bezpieczeństwa, w tym OTP, FIDO U2F, OpenPGP, OATH-TOTP i -HOTP. Mały rozmiar ma jednak swoją cenę. W przeciwieństwie do innych YubiKeys, klawisz Nano nie jest odporny na zgniatanie i nie działa z urządzeniami mobilnymi.

2. Kensington VeriMark

The Klucz linii papilarnych Kensington VeriMark wykorzystuje technologię biometryczną z czytelnością 360 stopni i ochroną przed fałszowaniem. Obsługuje do 10 odcisków palców, dzięki czemu wielu użytkowników może logować się do tego samego urządzenia.

Kompaktowy skaner z kluczem sprzętowym został zbudowany z myślą o przenośności. Mierzy tylko 1,2 cala długości, dzięki czemu można go przyczepić do breloczka bez odczuwania jego wagi. Możesz nawet zostawić go podłączony do laptopa, wkładając go do torby podczas dojazdu do pracy.

Klucz Kensington obsługuje wiele protokołów i działa dobrze z kontami w chmurze, takimi jak Dropbox, GitHub, Facebook, Google i nie tylko. Z drugiej strony brakuje mu obsługi NFC i kompatybilności z macOS i Chrome OS.

3. Klucz bezpieczeństwa Titan firmy Google

The Klucz tytana to wersja Google fizycznego klucza bezpieczeństwa dla nowych użytkowników, którzy chcą chronić swoje konta za pomocą uwierzytelnianie wieloskładnikowe . Oferuje obsługę USB-C i NFC, więc możesz mieć pewność, że będzie działać z prawie każdym urządzeniem.

jak zrobić przezroczyste tło ilustrator

Chociaż klucz nie odczytuje odcisków palców, możesz dotknąć środka, aby potwierdzić logowanie do witryn. Obsługuje protokół FIDO U2F, który jest starszym protokołem i stawia klucz Titan w niekorzystnej sytuacji w porównaniu z innymi kluczami bezpieczeństwa sprzętowego.

Klucz Titan firmy Google nie obsługuje danych biometrycznych, w przeciwieństwie do klucza Kensington VeriMark lub YubiKeys. Ale dzięki temu Titan nie wymaga żadnej konfiguracji. Aby użyć klucza, wystarczy przejść do witryny obsługującej klucze sprzętowe, dodać klucz Titan do swojego konta, postępować zgodnie ze wskazówkami i gotowe.

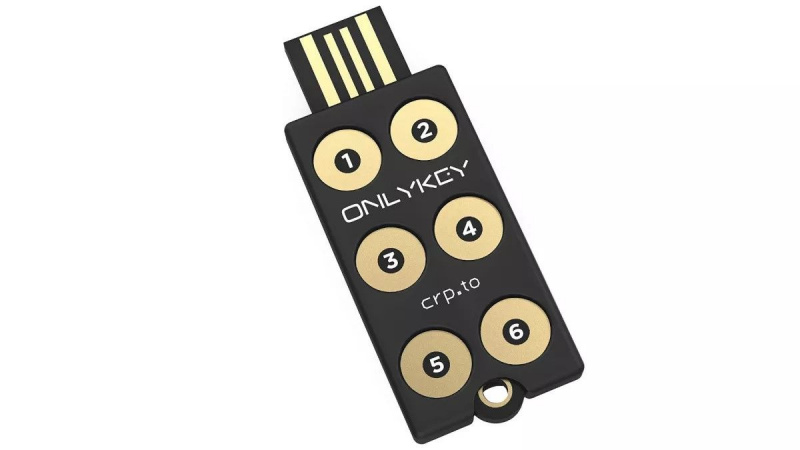

4. Tylko klucz CryptoTrust

The CryptoTrust OnlyKey ma kilka unikalnych cech, których nie mają konkurenci. Począwszy od projektu, OnlyKey oferuje wbudowaną klawiaturę zaprojektowaną do omijania keyloggerów. Ponieważ wprowadzasz znaki hasła z samego klucza, Twoje konta są bezpieczne, nawet jeśli urządzenie lub witryna zostaną przejęte.

Możesz nawet chronić swoje hasła dodatkowym kodem PIN, dzięki czemu OnlyKey jest odpowiednim urządzeniem do uwierzytelniania wieloskładnikowego. Zawiera również menedżera haseł i inne funkcje, takie jak samozniszczenie i szyfrowana kopia zapasowa. Funkcja samozniszczenia chroni przed atakami typu brute force, ponieważ czyści urządzenie po wielu błędnych próbach.

CryptoTrust OnlyKey jest nieco większy niż jego konkurenci i ma bardziej nieporęczny interfejs. Chociaż nie jest to poważny problem, może zniechęcić niektórych użytkowników.

5. Klucze dostępu Apple

Passkeys to wersja klucza bezpieczeństwa firmy Apple, która zapewnia szybką i bezpieczną metodę uwierzytelniania. Ta nowa technologia uwierzytelniania opiera się na Touch ID i Face ID do uwierzytelniania użytkowników bez konieczności wprowadzania hasła. Chociaż ta funkcja nie obejmuje pamięci USB, jej uwierzytelnianie zależy od urządzenia. Oto jak działają klucze dostępu Apple :

Po włączeniu tej funkcji dla witryny internetowej lub aplikacji klucz dostępu zostanie zapisany na komputerze lub telefonie użytym do jego skonfigurowania. Możesz go zsynchronizować na wszystkich swoich urządzeniach za pomocą Pęk kluczy iCloud . A jeśli chcesz zalogować się na urządzeniu innym niż Apple lub na komputerze, którego nawet nie posiadasz, możesz zeskanować kod QR swoim iPhonem, aby dokończyć proces uwierzytelniania.

Metoda logowania Apple Passkeys będzie dostępna od iOS 16, iPadOS 16 i macOS Ventura. Będzie chronić użytkowników przed atakami typu phishing, eliminując użycie haseł.

Ponieważ ta technologia jest wciąż na wczesnym etapie, jest mało prawdopodobne, aby strony internetowe i aplikacje zmusiły użytkowników do natychmiastowego użycia haseł. Będą one początkowo używane razem z hasłami, ale w przyszłości z pewnością wejdą do głównego nurtu.

Czy klucze bezpieczeństwa sprzętu są tego warte?

Sprzętowe klucze bezpieczeństwa nie są doskonałe. Nie wszystkie witryny je obsługują, a ich konfiguracja może być trudna. Nie są również idealne dla użytkowników, którzy mają tendencję do gubienia rzeczy.

Jednak klucze bezpieczeństwa są nadal bezpieczniejsze niż tradycyjne metody MFA. Kody odzyskiwania oparte na SMS-ach są podatne na ataki polegające na przejściu karty SIM, podczas gdy aplikacje uwierzytelniające mają swoje własne problemy. Sprzętowe klucze bezpieczeństwa są znacznie łatwiejsze w użyciu i zapewniają lepsze zabezpieczenia w porównaniu.

Zalecamy użycie co najmniej dwóch fizycznych kluczy bezpieczeństwa; jeden do codziennego użytku i klucz zapasowy, którego możesz użyć w przypadku zgubienia klucza codziennego.